Zero‑trust‑архитектуры обмена данными, которые меняют производство чипов

Полупроводниковая индустрия входит в эпоху, когда данные становятся таким же критическим активом, как литографические сканеры или маски. Производители чипов, fabless‑компании, поставщики оборудования и ПО вынуждены всё плотнее обмениваться технологическими и производственными данными. Но чем ценнее эти данные, тем болезненнее их потеря или утечка. На этом фоне zero‑trust‑архитектуры обмена данными постепенно перестают быть модным термином из кибербезопасности и становятся практическим условием выживания отрасли.

Почему старая модель безопасности больше не работает

Исторически безопасность в полупроводниковой индустрии строилась по периметральной модели: есть «надёжный» внутренний контур (фабрика, корпоративная сеть, дата‑центр), и есть внешний мир. Всё, что внутри, считается априори доверенным, взаимодействия между участниками внутри периметра упрощаются, а основной фокус — защитить внешнюю границу.

В реальности современного производства это допущение рушится:

- Цепочка создания стоимости распределена: дизайн может быть в США, фабрика в Тайване, тестирование и упаковка — в разных странах ещё дальше.

- Сложность процессов растёт: десятки тысяч параметров оборудования, рецептов и метрик выхода должны анализироваться совместно разными командами.

- Облака и SaaS‑сервисы стали нормой: данные регулярно покидают «корпоративный периметр», чтобы оказаться в аналитических платформах, системах мониторинга и т.д.

- Атаки становятся более целевыми: украденный техпроцесс или набор рецептов способен уничтожить конкурентное преимущество на годы вперёд.

В такой среде допускать, что любой, кто «внутри сети», автоматически заслуживает доверия, — слишком дорогое заблуждение.

Суть zero‑trust‑подхода для фабрик и экосистемы

Рис. 1: Perimeter-based security vs. asset-based security. Source: A. Meixner/Semiconductor Engineering

Концепция zero trust описывается формулой «never trust, always verify». В контексте полупроводниковой индустрии это означает:

- Нет «по умолчанию доверенных» зон

Даже если пользователь физически находится на территории фабрики или подключён к корпоративной VPN, каждый запрос к данным рассматривается как потенциально подозрительный, пока не доказано обратное. - Доступ основан на контексте

Решение о доступе принимается с учётом множества сигналов: кто запрашивает, из какой локации, с какого устройства, в какое время, к каким именно данным и для какой операции (просмотр, экспорт, запуск аналитики и т.п.). - Принцип наименьших привилегий

Пользователь или система получают ровно тот уровень доступа, который необходим для выполнения конкретной задачи — не больше. Для инженера по оборудованию это один набор данных, для специалиста по yield‑аналитике — другой, для стороннего поставщика — третий, сильно урезанный. - Непрерывный мониторинг и пересмотр доверия

Доверие — не бинарное состояние «однажды выдано, всегда действительно». Поведение пользователей и сервисов анализируется, а политики могут меняться динамически: от дополнительной аутентификации до полного отзыва доступа.

Данные как центр экосистемы, а не изолированный актив

Производственные данные в современном полупроводниковом бизнесе почти никогда не живут в одном месте. В типичном сценарии они распределены по:

- MES и фабричным системам управления;

- системам мониторинга оборудования и предиктивного обслуживания;

- аналитическим платформам в облаке;

- системам управления тестированием и качеством;

- хранилищам fabless‑компаний, которые анализируют выход и полевые отказы.

Zero‑trust‑архитектура исходно предполагает, что центр — это не сеть и не конкретная фабрика, а сами данные. Правила безопасности описывают, кто и как может взаимодействовать именно с данными, а не с отдельными «сервисами за firewall’ом».

Рис. 2: Zero Trust Access via Policy Decision Point and Policy Enforcement Point. Source NIST.SP.800-207 [1, p.14]

Это ведёт к целому набору практических эффектов:

- Доступ регулируется на уровне объектов и атрибутов, а не только на уровне «систем».

- Межкомпанийный обмен данными становится управляемым: можно безопасно делиться «ровно тем», что действительно нужно партнёру.

- Легче внедрять новые сервисы, не разрывая существующую модель прав доступа.

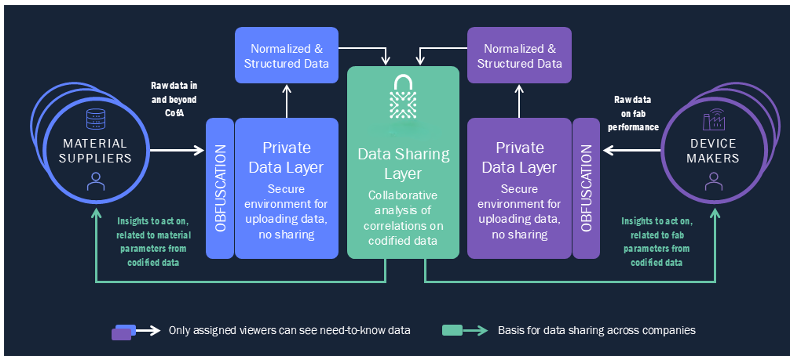

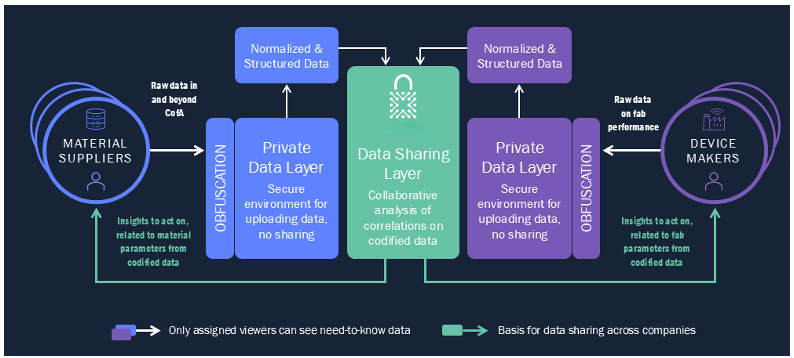

Модели «use‑but‑can’t‑see»: когда партнёр использует данные, но не видит их

Один из ключевых инструментов zero trust в производстве чипов — модели, в которых партнёры могут использовать данные для аналитики, но не получают прямого доступа к «сырому» содержимому. Это особенно важно при работе с:

- секретными рецептами техпроцесса;

- чувствительными параметрами оборудования;

- коммерчески важными yield‑метриками;

- полевыми данными о поведении чипов у конечных заказчиков.

Типичные приёмы:

- Анонимизация и агрегирование: вместо конкретных параметров отдельных партий партнёру передают статистические профили, кластеры поведения или тренды.

- Маскирование и токенизация: наиболее чувствительные поля заменяются маркерами, достаточными для анализа, но бессмысленными для восстановления исходных секретов.

- Secure enclaves и confidential computing: партнёрский алгоритм запускается в изолированной безопасной среде, видит данные «внутри себя», но не может их экспортировать в явном виде.

- API‑подход: вместо «скачать CSV» предоставляется строго ограниченный набор аналитических запросов, которые возвращают только результат вычислений.

Для производителя это баланс между двумя крайностями: «ничем не делимся и гасим пользу коллаборации» и «делимся всем и молимся, чтобы данные не утекли».

Практические сценарии использования zero trust

1) Рассмотрим несколько типичных кейсов, где zero‑trust‑архитектура качественно меняет подход к работе.

Совместный анализ выхода (yield) между фабрикой и fabless‑компанией

Fabless хочет видеть детальные карты дефектов и параметры процессов, но фабрика не готова раскрывать полный стек технологических секретов. Zero trust позволяет:

- строго описать, какие слои и параметры видимы внешнему партнёру;

- фильтровать или агрегировать чувствительные показатели;

- выдавать доступ только к данным конкретного дизайна и конкретных партий.

2) Поддержка и оптимизация оборудования со стороны вендора

Поставщик оборудования нуждается в данных сенсоров, логах ошибок и контексте рецептов. При этом фабрика не хочет полностью раскрывать конфигурацию своих линий и стратегию настройки. Zero‑trust‑модель:

- ограничивает доступ вендора рамками данных его собственного оборудования;

- не даёт «видеть» соседние инструменты, продукты и заказчиков;

- позволяет запускать предиктивные модели внутри контролируемой среды.

3) Межфабричная коллаборация внутри одной корпорации

Когда у компании несколько фабрик и дизайн‑центров, возникает риск «избыточного» доступа коллег друг к другу. Zero trust позволяет:

- разграничивать права по площадкам и продуктовым линиям;

- фиксировать, какие команды и в каком контексте обращаются к данным;

- быстро отзывать или пересматривать доступ при изменениях организационной структуры.

Технологические столпы zero‑trust‑архитектуры в чип‑производстве

Чтобы zero trust не остался красивой концепцией, под ним должна быть технологическая основа. Для полупроводниковой индустрии особенно важны:

- Централизованная, но гибкая система управления идентификацией и доступом

Единое место, где определяются пользователи, их роли, машины и сервисные аккаунты, привилегии и связи между ними. Сильная аутентификация (MFA, аппаратные ключи), поддержка машин‑to‑машин‑взаимодействий, аудит. - Политики доступа, привязанные к данным

Не «у кого есть доступ к системе X», а «кто и при каких условиях может читать / менять / экспортировать набор данных Y». Это требует каталогизации данных и описания метаданных (классификация по чувствительности, происхождению, владельцу). - Сквозное шифрование и защита «на всём пути»

Данные защищаются в покое, при передаче и при обработке. Для особо чувствительных задач используются технологии доверенных сред выполнения. - Детальный аудит и аналитика поведения

Ведение истории всех обращений к данным, а также анализ аномалий: необычные объёмы выборок, нетипичное время суток, нетипичный географический регион и т.п. Это превращает безопасность из статической конфигурации в живой процесс.

Организационные изменения: без них zero trust не взлетит

Внедрение zero trust — не только про железо и софт. Это серьёзная организационная трансформация:

- Появляются «владельцы данных»

Конкретные люди или роли, которые отвечают за политику доступа к определённым наборам данных (yield, тесты, рецепты, полевые отказы). Без этого политики остаются абстракцией. - Требуется договорённость на уровне экосистемы

Между фабрикой, fabless‑компанией, OSAT и вендорами нужны понятные, контрактно оформленные модели обмена, включая требования к логированию, срокам хранения, процедурам отзыва доступа. - Культура «secure by design»

Проекты новых фабричных систем, аналитических платформ и интеграций с партнёрами изначально проектируются с учётом zero‑trust‑принципов, а не «доделываются» постфактум.

Что меняется стратегически

Zero‑trust‑архитектуры обмена данными в полупроводниковой индустрии — это не только про предотвращение утечек. Это способ:

- безопасно раскрывать часть своих данных ради повышения общей эффективности и скорости;

- реализовывать более тесную и быструю коллаборацию внутри цепочки создания стоимости;

- запускать новые аналитические сервисы и бизнес‑модели, не ставя под угрозу IP;

- снизить риск «одной точки компрометации», которая парализует всю экосистему.

Для компаний, работающих на передовом крае техпроцессов и сложных систем‑на‑кристалле, ставка проста: либо научиться делиться данными безопасно, либо проиграть тем, кто это сделает быстрее.

Галерея